ping flood是一种 拒绝服务攻击,攻击者试图用ICMP回显请求报文来淹没目标设备,导致目标对正常流量无法访问。当攻击流量来自多台设备时,攻击成为DDoS攻击或分布式拒绝服务攻击。

平洪攻击如何工作?

在Ping Flood攻击中使用的 Internet控制消息协议(ICMP)是由网络设备使用的Internet层协议进行通信。网络诊断工具 traceroute和 ping均使用ICMP进行操作。通常,ICMP回显请求和回应回复消息用于ping网络设备,以便诊断设备的健康和连接以及发送方和设备之间的连接。

ICMP请求需要一些服务器资源来处理每个请求并发送响应。请求还要求传入消息(回应请求)和传出响应(回应 – 回复)两者都有带宽。Ping Flood攻击旨在压倒有针对性的设备响应大量请求的能力和/或使虚假的流量网络连接过载。通过使僵尸网络中的许多设备 使用ICMP请求定位同一个Internet属性或基础设施组件,攻击流量将大大增加,可能导致正常网络活动中断。从历史上看,攻击者经常会 伪造一个假的 IP地址以屏蔽发送设备。随着现代僵尸网络攻击,恶意行为者很少看到需要掩盖机器人的IP,而是依靠一个庞大的非欺骗机器人网络来饱和目标的容量。

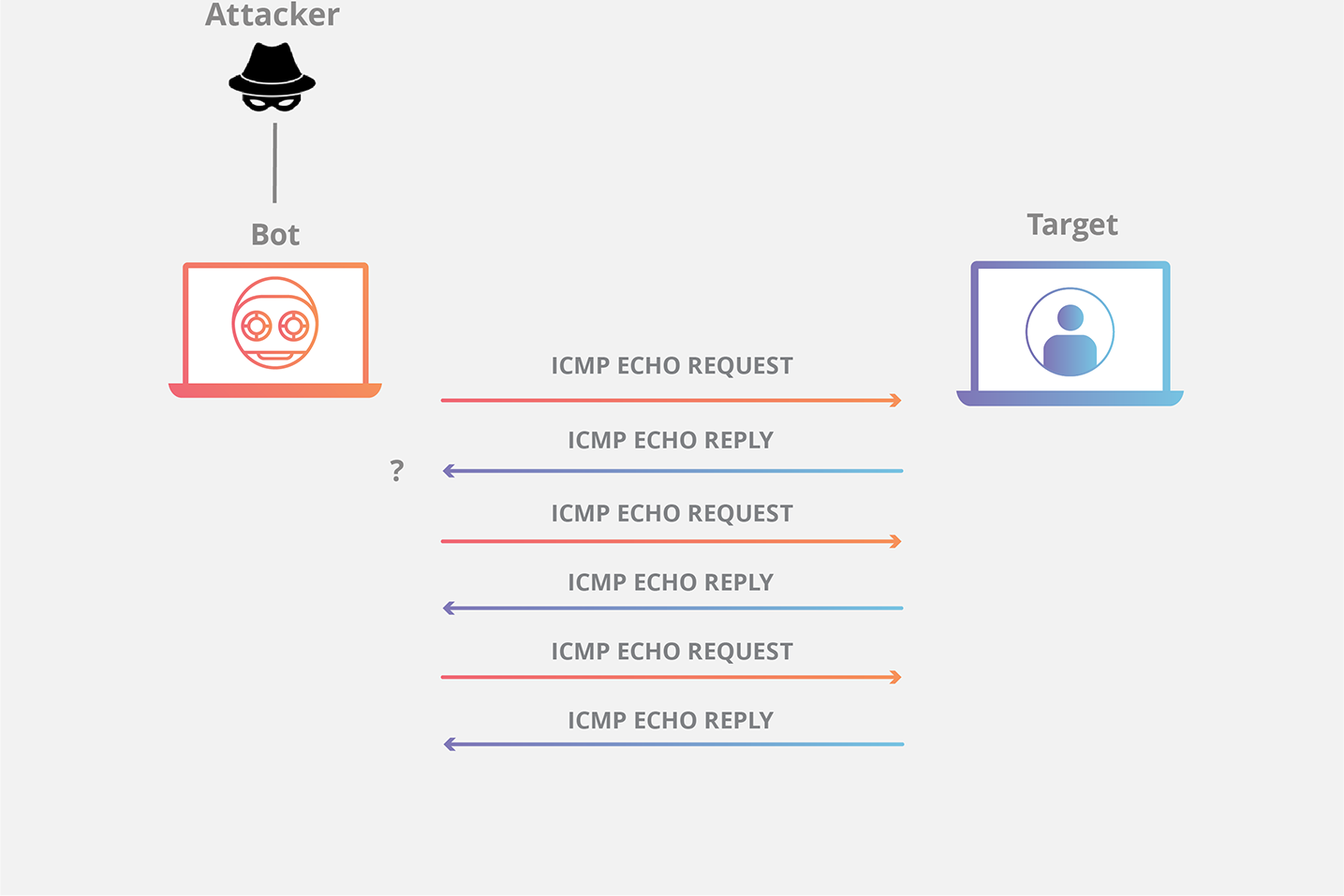

Ping(ICMP)Flood的DDoS形式可以分为2个重复步骤:

1.攻击者使用多个设备向目标服务器发送许多ICMP回显请求报文。

2.然后,目标服务器作为响应向每个请求设备的IP地址发送ICMP回应应答分组。

Ping Flood的破坏性影响与对目标服务器的请求数成正比。与基于反射的DDoS攻击(如 NTP放大和 DNS放大)不同,Ping Flood攻击流量是对称的; 目标设备接收的带宽量只是从每个机器人发送的总流量的总和。

Ping洪水袭击如何缓解?

通过禁用目标路由器,计算机或其他设备的ICMP功能,最容易实现禁止Ping洪水。网络管理员可以访问设备的管理界面,并禁用其使用ICMP发送和接收任何请求的能力,有效地消除了对请求的处理和回应回复。这样做的结果是所有涉及ICMP的网络活动都被禁用,使得设备对ping请求,跟踪路由请求和其他网络活动无响应。